在现代互联网应用中,用户体验和安全性是至关重要的两个方面,随着企业业务的不断扩展,用户往往需要访问多个应用系统来完成工作或获取所需信息,这不仅增加了用户的记忆负担(需要记住多个账号密码),同时也给企业的安全管理带来了挑战,为了解决这些问题,单点登录(Single Sign-On, SSO)技术应运而生,本文将从SSO的基本概念入手,逐步深入到其实现机制和技术细节,最后结合实际案例探讨其最佳实践方案。

什么是单点登录(SSO)

单点登录是一种身份验证过程,允许用户使用一套认证凭据(通常是用户名和密码)访问多个应用系统而不需再次登录,SSO的目标是在不牺牲安全性的情况下提高用户体验。

原理概述

SSO的核心在于如何确保用户的一次性认证可以在多个系统之间共享,这通常涉及到以下几个关键组件:

认证服务(Authentication Service):负责用户的身份验证。

服务提供者(Service Provider):即用户想要访问的应用系统。

令牌(Token):用户通过认证后获得的安全凭证,用于后续的服务访问。

SSO的实现方式

SSO可以通过多种协议和技术来实现,其中最常见的有OpenID Connect、OAuth2.0、SAML等。

1. OpenID Connect

OpenID Connect是一种基于OAuth2.0的认证协议,它允许客户端应用请求访问权限的同时获取用户的身份信息,该协议简单易用,广泛应用于现代Web应用中。

2. OAuth2.0

OAuth2.0主要用于授权场景,允许第三方应用获取资源所有者的有限访问权限,而无需直接暴露用户的账号密码,尽管它本身不是一个认证协议,但常与OpenID Connect结合使用。

3. SAML (Security Assertion Markup Language)

SAML是一种XML标准,用于在安全域间交换认证和授权数据,它是最早的SSO实现之一,在企业级应用中仍非常流行。

SSO的技术架构与流程

以OpenID Connect为例,我们来看看SSO的典型工作流程:

1、用户访问应用系统:用户尝试访问某个受保护的资源。

2、重定向至认证服务:如果用户未登录,则会被重定向至认证服务进行身份验证。

3、用户认证:用户提交认证凭据(如用户名和密码),认证服务验证其有效性。

4、颁发令牌:认证成功后,认证服务向用户颁发一个安全令牌。

5、服务提供者验证令牌:用户携带令牌返回到最初的应用系统,后者使用该令牌向认证服务请求验证。

6、访问受保护资源:验证通过后,用户可以访问所需的资源。

SSO的安全考量

虽然SSO极大地提高了用户体验,但它也带来了一系列安全问题,比如会话劫持、跨站请求伪造(CSRF)等,为了保证系统的安全性,开发者需要采取以下措施:

会话管理:采用安全的会话管理策略,如HTTPS传输、会话超时机制等。

防止CSRF攻击:使用同源策略、双令牌机制等方法。

加密存储:对敏感信息(如密码)进行加密存储,减少泄露风险。

日志审计:记录用户的登录行为,及时发现异常活动。

案例分析

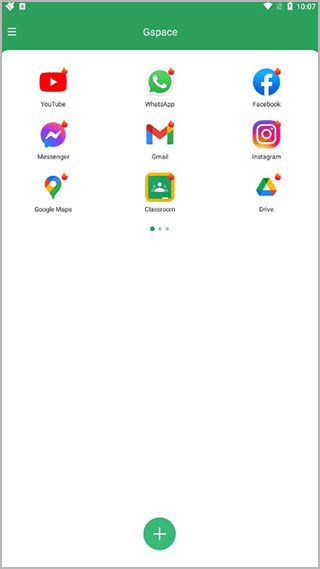

假设一家公司内部部署了多个应用系统,包括人力资源管理系统、财务系统以及客户关系管理系统等,为了方便员工访问这些系统并简化管理流程,该公司决定引入SSO解决方案。

实施步骤:

1、选择合适的SSO协议:考虑到兼容性和未来的发展趋势,最终选择了OpenID Connect作为实施SSO的标准。

2、搭建认证服务:基于开源框架(如Keycloak)搭建认证服务,负责处理用户的身份验证和令牌颁发。

3、集成服务提供者:将各应用系统配置为服务提供者,使其能够与认证服务进行通信。

4、测试与优化:进行全面的功能测试和性能调优,确保SSO的稳定运行。

5、用户培训:对员工进行SSO使用培训,提高其操作效率。

单点登录技术不仅能够显著提升用户体验,还能简化企业IT部门的工作流程,增强系统的整体安全性,随着技术的不断发展和完善,SSO将成为越来越多组织的选择,希望本文能为你提供关于SSO全面而深入的理解,并帮助你在实际项目中更好地应用这项技术。

版权声明

本文仅代表作者观点,不代表百度立场。

本文系作者授权百度百家发表,未经许可,不得转载。